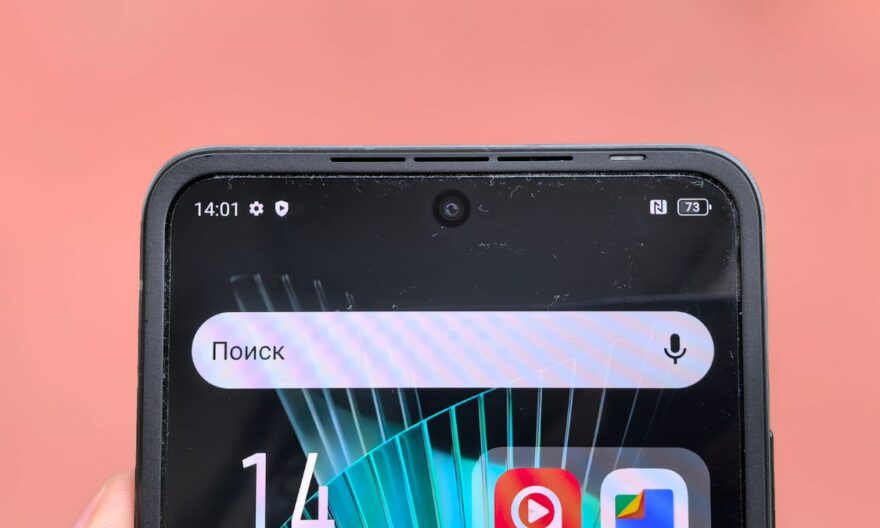

Xiaomi Redmi Note 12 pozostaje bardzo popularnym smartfonem, cenionym za równowagę między wydajnością a ceną. Jednak niektóre odkryte luki w zabezpieczeniach w ekosystemie Xiaomi przypominają mniej widoczną rzeczywistość: wydajne urządzenie niekoniecznie jest domyślnie bezpieczne.

Tego typu podatności mogą pozwolić atakującemu na dostęp do wrażliwych danych przechowywanych na telefonie, czasami bez bezpośredniego działania użytkownika. Wystarczy proste skompromitowane środowisko lub złośliwa aplikacja, aby wykorzystać te luki.

Luka, która często działa w ciszy

Podatności oprogramowania obecne w niektórych smartfonach Xiaomi mogą dotyczyć różnych warstw systemu. W niektórych przypadkach pozwalają na:

- dostęp do aplikacji bez autoryzacji

- odczyt danych osobowych

- wykorzystanie uprawnień systemowych

- wykonanie złośliwego kodu

Krytycznym punktem tutaj jest brak widocznego sygnału dla użytkownika. W przeciwieństwie do klasycznego ataku, nic nie wskazuje od razu, że problem jest w toku.

Wrażliwe aplikacje na pierwszej linii

Na urządzeniu takim jak Xiaomi Redmi Note 12 niektóre aplikacje są szczególnie narażone:

- zarządzanie wiadomościami

- książka kontaktów

- galeria zdjęć i plików

- aplikacje bankowe lub płatnicze

- usługi związane z kontami użytkowników

Jeśli luka zostanie wykorzystana, te aplikacje mogą stać się wejściem do prywatnych danych. W niektórych przypadkach atakujący może nawet ominąć zabezpieczenia systemu, wykorzystując wewnętrzne uprawnienia.

Dlaczego te luki się pojawiają?

Nowoczesne smartfony opierają się na złożonych systemach. Kilka czynników może wyjaśniać pojawienie się luk:

- nagromadzenie warstw oprogramowania

- trudne do całkowitego zabezpieczenia aplikacje preinstalowane

- złożone interakcje między usługami systemowymi

- opóźnienia w naprawie podatności

W takim środowisku mały błąd może otworzyć lukę do wykorzystania.

Ryzyko wzmocnione przez ekosystem Androida

System Android opiera się na dużej różnorodności urządzeń, co utrudnia zarządzanie poprawkami bezpieczeństwa. Każdy producent, w tym Xiaomi, musi dostosować i wdrożyć swoje aktualizacje.

To tworzy opóźnienie między:

- odkryciem luki

- a jej skuteczną naprawą na wszystkich urządzeniach

W tym czasie niektórzy użytkownicy pozostają narażeni, nie wiedząc o tym.

Znaki, które powinny alarmować

Nawet jeśli ataki mogą być dyskretne, niektóre nietypowe zachowania mogą wskazywać na problem:

- nietypowe spowolnienia

- nadmierne zużycie baterii

- aplikacje otwierające się same

- podejrzane aktywności sieciowe

- zmienione uprawnienia bez twojego działania

Te sygnały nie zawsze potwierdzają atak, ale zasługują na sprawdzenie.

Działania do podjęcia natychmiast

W obliczu tego typu ryzyka, niektóre proste środki znacznie zmniejszają narażenie.

Instalowanie aktualizacji bez zwłoki

Poprawki bezpieczeństwa są pierwszą linią obrony. Ważne jest regularne sprawdzanie aktualizacji systemu i ich instalowanie, gdy tylko są dostępne.

Ograniczanie zainstalowanych aplikacji

Im więcej aplikacji, tym większa powierzchnia ataku. Zaleca się usuwanie nieużywanych aplikacji i preferowanie zaufanych źródeł.

Kontrola uprawnień

Każda aplikacja ma uprawnienia. Sprawdzanie i ograniczanie tych dostępów zmniejsza ryzyko wykorzystania.

Unikanie niepotrzebnych połączeń

Wyłączanie Wi-Fi, Bluetooth lub lokalizacji, gdy nie są potrzebne, ogranicza wektory ataku.

Konieczna codzienna czujność

Xiaomi Redmi Note 12 pozostaje niezawodnym smartfonem w swoim klasycznym użytkowaniu. Ale jak każde urządzenie podłączone, jest narażone na potencjalne luki.

Bezpieczeństwo nie zależy wyłącznie od producenta. Opiera się również na nawykach użytkownika: aktualizacje, zarządzanie aplikacjami i kontrola dostępu.

W środowisku, w którym ataki stają się coraz bardziej dyskretne, przyjęcie proaktywnego podejścia pozostaje najlepszą ochroną dla zachowania wrażliwych danych.